使用公共USB充電站的保安風險

使用公共USB充電站的保安風險

裝置可感染惡意程式 或致資料被盜

雖然公共USB充電站理論上僅提供電源,然而消費者實際上難以單憑肉眼斷定USB插座背後的具體設置。美國聯邦調查局(Federal Bureau of Investigation,FBI)、聯邦通訊委員會(Federal Communications Commission,FCC),以至香港網絡安全事故協調中心(Hong Kong Computer Emergency Response Team Coordination Centre,HKCERT)等機構均曾發出警告,呼籲民眾應避免或謹慎使用公共USB充電站,並指出不法分子已找到方法改裝USB端口,把惡意程式(malware)加載到與端口連接的智能裝置。除了直接改裝USB端口外,犯罪分子亦可能於充電設施放置暗藏晶片的USB充電線,誘使保安意識不高的人士使用,從而入侵其裝置。

消費者一旦把智能裝置誤接到有問題的USB端口或充電線,裝置內的相片、文件等資料即有機會被黑客盜取,甚至可被鍵盤側錄器(keylogger)等惡意程式感染,導致用戶輸入的資料(例如聊天內容、信用卡號碼、帳戶名稱和密碼等)被暗中監視和記錄,構成資訊安全風險。受惡意程式感染的裝置亦可能被破壞或加入到殭屍網絡(botnet),向他人發動分散式阻斷服務(distributed denial-of-service,簡稱DDoS)攻擊,過程中機主或全不知情。上述針對公共USB充電站的入侵手段被統稱為「充電陷阱」(juice jacking)。

生活數碼化致充電陷阱風險增

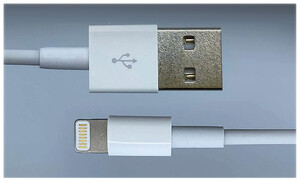

上圖的USB充電線暗藏晶片,可用於入侵電腦系統或裝置,惟外觀上與市面買到的普通線材幾乎無異。

有海外網絡安全顧問表示,縱然「充電陷阱」涉及於硬件層面暗中竄改USB端口,執行方面似乎有難度,惟事實上相關風險卻愈趨增加。在科技日新月異的年代發動網絡攻擊,可獲得的回報比以往更高。黑客可把非法取得的個人資料用於冒認受害人身分,並透過直接轉帳和借貸等手段獲取金錢,或將有關資料在暗網(dark web)放售以賺取經濟利益。假如被入侵的裝置載有受害人所屬公司的敏感資料(例如財務狀況和投資計劃等),牽涉的層面或更廣。

此外,「充電陷阱」近年在設置方面變得更簡單。現實中,部分網絡安全專家在進行滲透測試(penetration testing)時,會嘗試透過不同方法入侵電腦系統和裝置,從而找出並修復潛在的保安問題。不法分子可從各種渠道獲得上述測試所需的設備,用以埋下「充電陷阱」。以具備入侵功能的USB充電線為例,其外觀與市面買到的普通線材幾乎無異,一般消費者或難以分辨,但前者實際上暗藏晶片,可遙距執行各種指令,包括盜取裝置資料以及導入惡意程式。該顧問又指,缺乏經驗的不法分子亦能利用特定的轉換器(adapter)竄改USB端口,而經驗老到的黑客則只需數分鐘便可移花接木,把USB端口改裝成陷阱端口,可見實行起來未必如想像中複雜。假如民眾使用公共USB充電設施時掉以輕心,未有注意相關風險,便有機會誤墮陷阱,引致不必要的損失。

本港公共交通的充電設施 一般僅供充電

本港部分公共交通工具有提供充電設施,圖為「九巴」車廂中的USB-A充電插座。

本會早前分別向「九巴」、「城巴」、「新渡輪」、「港鐵」共4個公共交通工具營運商發送問卷,以進一步了解上述公司在提供USB充電服務時的做法和保安措施等。上述4間公司均表示於部分車廂、車站大堂,或船艙等位置設有USB充電插座,一般而言只供充電用,不設數據傳輸功能;「城巴」與「港鐵」的部分充電設備更包括無線充電座。保安方面,所有公司均回覆指會定期檢視USB接口有否被改裝或破壞的跡象,大部分亦聲稱會於充電設施附近設置閉路電視或監察系統。

綜合上述資料,是次調查顯示本港的公共交通工具營運商,普遍都有提供公共USB充電服務,同時亦會採取一定措施,以助減低相關服務或帶來的保安風險。本會樂見有關做法,惟消費者仍須增強保安意識和加以防範,避免墮入「充電陷阱」。