使用公共USB充电站的保安风险

使用公共USB充电站的保安风险

装置可感染恶意程式 或致资料被盗

虽然公共USB充电站理论上仅提供电源,然而消费者实际上难以单凭肉眼断定USB插座背后的具体设置。美国联邦调查局(Federal Bureau of Investigation,FBI)、联邦通讯委员会(Federal Communications Commission,FCC),以至香港网络安全事故协调中心(Hong Kong Computer Emergency Response Team Coordination Centre,HKCERT)等机构均曾发出警告,呼吁民众应避免或谨慎使用公共USB充电站,并指出不法分子已找到方法改装USB端口,把恶意程式(malware)加载到与端口连接的智能装置。除了直接改装USB端口外,犯罪分子亦可能于充电设施放置暗藏晶片的USB充电线,诱使保安意识不高的人士使用,从而入侵其装置。

消费者一旦把智能装置误接到有问题的USB端口或充电线,装置内的相片、文件等资料即有机会被黑客盗取,甚至可被键盘侧录器(keylogger)等恶意程式感染,导致用户输入的资料(例如聊天内容、信用卡号码、帐户名称和密码等)被暗中监视和记录,构成资讯安全风险。受恶意程式感染的装置亦可能被破坏或加入到僵尸网络(botnet),向他人发动分散式阻断服务(distributed denial-of-service,简称DDoS)攻击,过程中机主或全不知情。上述针对公共USB充电站的入侵手段被统称为「充电陷阱」(juice jacking)。

生活数码化致充电陷阱风险增

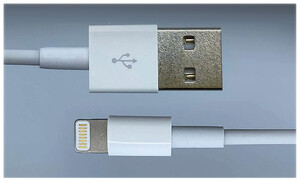

上图的USB充电线暗藏晶片,可用于入侵电脑系统或装置,惟外观上与市面买到的普通线材几乎无异。

有海外网络安全顾问表示,纵然「充电陷阱」涉及于硬件层面暗中窜改USB端口,执行方面似乎有难度,惟事实上相关风险却愈趋增加。在科技日新月异的年代发动网络攻击,可获得的回报比以往更高。黑客可把非法取得的个人资料用于冒认受害人身分,并透过直接转帐和借贷等手段获取金钱,或将有关资料在暗网(dark web)放售以赚取经济利益。假如被入侵的装置载有受害人所属公司的敏感资料(例如财务状况和投资计划等),牵涉的层面或更广。

此外,「充电陷阱」近年在设置方面变得更简单。现实中,部分网络安全专家在进行渗透测试(penetration testing)时,会尝试透过不同方法入侵电脑系统和装置,从而找出并修复潜在的保安问题。不法分子可从各种渠道获得上述测试所需的设备,用以埋下「充电陷阱」。以具备入侵功能的USB充电线为例,其外观与市面买到的普通线材几乎无异,一般消费者或难以分辨,但前者实际上暗藏晶片,可遥距执行各种指令,包括盗取装置资料以及导入恶意程式。该顾问又指,缺乏经验的不法分子亦能利用特定的转换器(adapter)窜改USB端口,而经验老到的黑客则只需数分钟便可移花接木,把USB端口改装成陷阱端口,可见实行起来未必如想像中复杂。假如民众使用公共USB充电设施时掉以轻心,未有注意相关风险,便有机会误堕陷阱,引致不必要的损失。

本港公共交通的充电设施 一般仅供充电

本港部分公共交通工具有提供充电设施,图为「九巴」车厢中的USB-A充电插座。

本会早前分别向「九巴」、「城巴」、「新渡轮」、「港铁」共4个公共交通工具营运商发送问卷,以进一步了解上述公司在提供USB充电服务时的做法和保安措施等。上述4间公司均表示于部分车厢、车站大堂,或船舱等位置设有USB充电插座,一般而言只供充电用,不设数据传输功能;「城巴」与「港铁」的部分充电设备更包括无线充电座。保安方面,所有公司均回复指会定期检视USB接口有否被改装或破坏的迹象,大部分亦声称会于充电设施附近设置闭路电视或监察系统。

综合上述资料,是次调查显示本港的公共交通工具营运商,普遍都有提供公共USB充电服务,同时亦会采取一定措施,以助减低相关服务或带来的保安风险。本会乐见有关做法,惟消费者仍须增强保安意识和加以防范,避免堕入「充电陷阱」。